Artikel ini untuk Hotspot yang menggunakan MAC Filtering, soale didaerah gue Open semua sih… jadi untuk yang crack WEP belum dulu hihihi…(belom bisa X) dan ditujukan untuk sekedar pembelajaran saja & buat nambah-nambah perbendaharaan.

bila ada penyalahgunaan hasil praktek, baik buruknya ditanggung sendiri lho ya...gw ngga ikut2-an gw hanya mo sharing pengalamana aja bukan ngajarin... piss :)

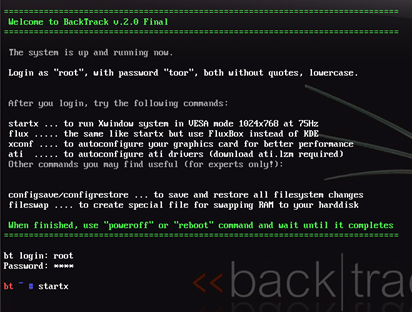

Hidupkan laptop/ PC Anda dengan booting dari CD/DVD

kalo gw sendiri pakai VM ware jadi biar mudah bolak-balik ke windows dan ke Backtrack (bisa langsung dari Live CD maupun dari file .ISO-nya)

Masukkan CD Backtrack tunggu sampai sistem ready dan masukkan login : root/password: toor

trus Ketikkan “startx” tanpa tanda kutip.

Setelah X-Windows nya Backtrack terbuka sbb:

coba anda test koneksi Wireless anda apakah dapat terkoneksi atau tidak dengan Backtrack sbb: klik KDE Start ==>Internet ==>Wireless Assistant

Ups..!! sory nii….rada rawan nih jadi perlu sensor dikit demi keamanan Nasional hihihi…

Wireless anda akan langsung melakukan scan Signal otomatis, kalau tampak seperti screen shoot diatas… OK…dah konek tuh berarti langsung buka jendela Konsole baru.

Pada command line ketik :

| iwconfig ===> enter |

naa…h ketahuan kan nama device kita yang aktif tuh….

selanjutnya kalo mo tau MAC device kita saat ini ketik :

| ifconfig ===> enter |

ga penting banget si…h, ok..lanjut…ketik :

| airodump-ng rausb0(nama device) |

trus seharusnya muncul seperti (gbr.dibawah), kalau ngga reset saja Bactracknya…hihihi…soale gw ngga tau solusinya kalau sampe device kita tuh ngga kedetect sama Backtrack

Tentukan target ESSID yang diinginkan dan catat MAC Address CLIENT yang terhubung ke ESSID target, seperti gambar diatas.

duh..!! ngga berasa panjang bener nih halaman, soalnya selanjutnya gw mau share intip IP RANGE si Target itu biar kita mulus masuknya hehehe…kayak apaan aja mulus … (piss…) barang baru kali ya pastinya yang mulus….

yang ini sampe disini dulu ya..!! dilanjutin pada postingan selanjutnya… “Ngintip IP Range”

wah...makasih infonya..

BalasHapusblognya bagus..mendidik bgt..khususnya buat orang seperti saya ( gaptek )

he..he..he...

tak coba ah...